Firewall (old)

Die Netzwerk-Security vereinfachen und verbessern

Um Ihr WAN vor externen Bedrohungen wie Internet-Bedrohungen, Cyberangriffen oder unbefugtem Zugriff zu schützen, ist eine hochmoderne Firewall nach wie vor von entscheidender Bedeutung. Bedrohungen kommen nicht nur von aussen, sondern immer häufiger von innerhalb Ihres WAN.

Unsere Firewall der nächsten Generation schützt die Netzwerkserver und Endbenutzercomputer Ihres Unternehmens nicht nur durch die Filterung des Traffic, sondern auch durch die Nutzung mehrerer Sicherheitszonen im Netzwerk selbst.

BIETEN SIE LEISTUNGSSTARKEN SCHUTZ

Erweiterte Filterung des Netzwerk-Traffic

Multi-Zonen-Ansatz zur Sicherheit

Globale und lokale Flexibilität der Richtlinien

SO SCHÜTZEN WIR IHR NETZWERK

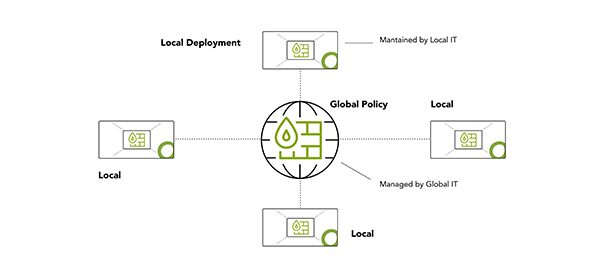

Unsere Richtlinien für zonenbasierte Firewalls sorgen für das richtige Gleichgewicht zwischen Sicherheit und Bedienbarkeit.

- Die globale IT definiert eine globale Unternehmenssicherheitsrichtlinie, indem sie allgemeine Zonenübergänge definiert.

- Die lokale IT verwaltet und aktualisiert lokale Firewall-Objekte. Darüber hinaus können Ausnahmen oder neue Zonen in Zusammenarbeit mit der globalen IT definiert werden.

Richtlinie

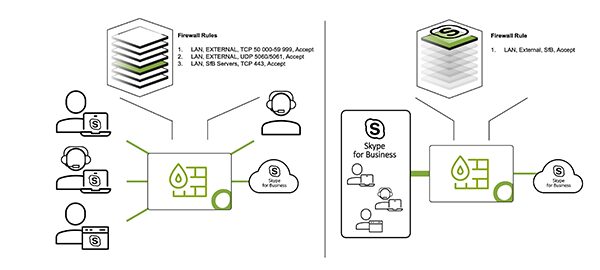

Durch die intelligente Layer-7-Paketüberprüfung können Anwendungen automatisch im Netzwerk erkannt und von der Firewall gefiltert werden. Dies trägt zur Vereinfachung der Firewall-Richtlinie bei. Anstatt mehrere Firewallregeln zu implementieren, um SaaS-Anwendungs-Traffic mit unterschiedlichen Protokolle, Ports und Ziel-IPs zuzulassen, kann die Logik zu einer Anwendungsregel zusammengefasst werden.

Security

Ressourcen aus verschiedenen Sicherheitszonen können nur über bestimmte Anwendungen oder Protokolle kommunizieren, die durch individuelle Firewall-Regeln definiert sind. Sicherheitszonen können voneinander abgeschirmt werden, indem ihre Zonenübergänge eingeschränkt oder blockiert werden. Für eine noch detailliertere Filterung können individuelle standortspezifische Firewall-Regeln implementiert werden, um den Zugriff auf bestimmte Protokolle für Ressourcen aus verschiedenen Zonen zu ermöglichen.

Bedienbarkeit

Mit dem Zonenkonzept können viele verschiedene Netzwerksegmente oder Schnittstellen zu einer Zone einer bestimmten Sicherheitsstufe zusammengefasst werden. Folglich kann eine einfache Zonenübergangsrichtlinie definiert werden, anstatt mehrere unterschiedliche Zugriffsregeln für jede Eins-zu-Eins-Kommunikation zu implementieren.

Verwaltung

Aus Sicht des Richtlinien-Managements bieten wir ein hybrides Verwaltungsmodell, das es der globalen IT eines Unternehmens ermöglicht, eine Sicherheitsrichtlinie durchzusetzen und gleichzeitig der lokalen IT die Flexibilität bietet, die Richtlinie nach Bedarf anzupassen.

Durch die intelligente Layer-7-Paketüberprüfung können Anwendungen automatisch im Netzwerk erkannt und von der Firewall gefiltert werden. Dies trägt zur Vereinfachung der Firewall-Richtlinie bei. Anstatt mehrere Firewallregeln zu implementieren, um SaaS-Anwendungs-Traffic mit unterschiedlichen Protokolle, Ports und Ziel-IPs zuzulassen, kann die Logik zu einer Anwendungsregel zusammengefasst werden.

Ressourcen aus verschiedenen Sicherheitszonen können nur über bestimmte Anwendungen oder Protokolle kommunizieren, die durch individuelle Firewall-Regeln definiert sind. Sicherheitszonen können voneinander abgeschirmt werden, indem ihre Zonenübergänge eingeschränkt oder blockiert werden. Für eine noch detailliertere Filterung können individuelle standortspezifische Firewall-Regeln implementiert werden, um den Zugriff auf bestimmte Protokolle für Ressourcen aus verschiedenen Zonen zu ermöglichen.

Mit dem Zonenkonzept können viele verschiedene Netzwerksegmente oder Schnittstellen zu einer Zone einer bestimmten Sicherheitsstufe zusammengefasst werden. Folglich kann eine einfache Zonenübergangsrichtlinie definiert werden, anstatt mehrere unterschiedliche Zugriffsregeln für jede Eins-zu-Eins-Kommunikation zu implementieren.

Aus Sicht des Richtlinien-Managements bieten wir ein hybrides Verwaltungsmodell, das es der globalen IT eines Unternehmens ermöglicht, eine Sicherheitsrichtlinie durchzusetzen und gleichzeitig der lokalen IT die Flexibilität bietet, die Richtlinie nach Bedarf anzupassen.

- Die globale IT definiert eine globale Unternehmenssicherheitsrichtlinie, indem sie allgemeine Zonenübergänge definiert.

- Die lokale IT verwaltet und aktualisiert lokale Firewall-Objekte. Darüber hinaus können Ausnahmen oder neue Zonen in Zusammenarbeit mit der globalen IT definiert werden.

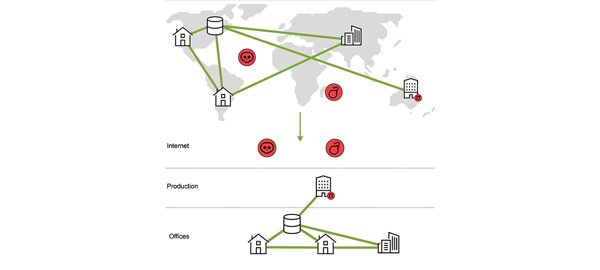

EIN MULTI-ZONEN-ANSATZ SORGT FÜR SICHERHEIT UND VERTRAUEN

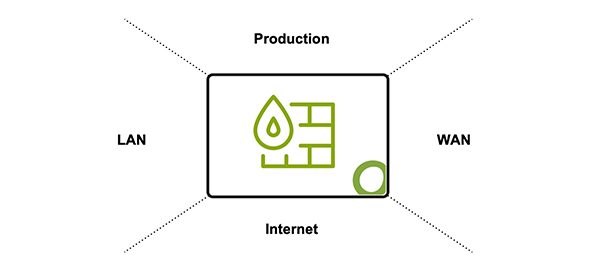

Die Firewall-Architektur von Open Systems sieht verschiedene Sicherheitszonen vor. Das globale Netzwerk wird in verschiedene Sicherheits- und Vertrauenszonen unterteilt und ermöglicht so eine angemessene Kontrolle der Kommunikation zwischen den Zonen.

Mit dieser Funktion können wir den Traffic an Übergängen zwischen verschiedenen Sicherheitszonen filtern und die Sicherheit innerhalb jeder Zone aufrechterhalten. Somit kann die Gesamtintegrität des SD-WAN nicht nur vor Internetbedrohungen, sondern auch vor zweifelhaften internen Quellen in nicht vertrauenswürdigen Sicherheitszonen geschützt werden.

Lassen Sie die Komplexität

hinter sich

Sie möchten auch von der Open Systems SASE Experience profitieren? Unsere Experten helfen Ihnen gern weiter.

Kontakt