SD-WAN Firewall

Schützen Sie sich vor externen Bedrohungen

Unsere Next-Gen-Firewall ist der beste Schutz für Ihr WAN. So blockieren Sie schädlichen Daten-Traffic und implementieren ein leistungsstarkes Richtlinien-Management, das Sicherheitslücken verhindert, die aus komplexen Richtlinien resultieren.

Das integrierte IDS- und Hybrid-Richtlinien-Management bietet Ihnen ein umfassendes Traffic-Monitoring, Threat Detection and Response sowie einen unkomplizierten Firewall-Service.

SO SCHÜTZEN WIR IHR NETZWERK

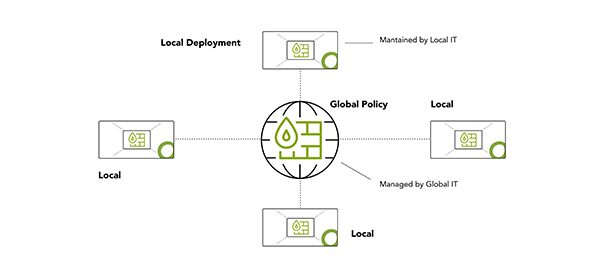

- Die globale IT definiert eine globale Unternehmenssicherheitsrichtlinie, indem sie allgemeine Zonenübergänge definiert.

- Die lokale IT verwaltet und aktualisiert lokale Firewall-Objekte. Darüber hinaus können Ausnahmen oder neue Zonen in Zusammenarbeit mit der globalen IT definiert werden.

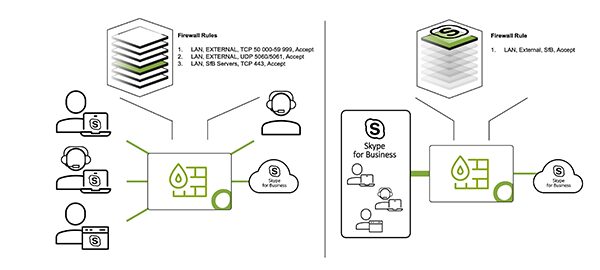

Erhöhte Filterfunktionalität

Dank der sorgfältigen Paketüberprüfung werden Anwendungen automatisch im Netzwerk erkannt und durch die Firewall gefiltert. Um den Traffic von SaaS-Anwendungen mit unterschiedlichen Protokollen, Ports und Ziel-IPs zuzulassen, können Sie die Logik zu einer Anwendungsregel zusammenfassen. So ersparen Sie sich die Implementierung mehrerer Regeln und reduzieren die Komplexität.

Dank der sorgfältigen Paketüberprüfung werden Anwendungen automatisch im Netzwerk erkannt und durch die Firewall gefiltert. Um den Traffic von SaaS-Anwendungen mit unterschiedlichen Protokollen, Ports und Ziel-IPs zuzulassen, können Sie die Logik zu einer Anwendungsregel zusammenfassen. So ersparen Sie sich die Implementierung mehrerer Regeln und reduzieren die Komplexität.

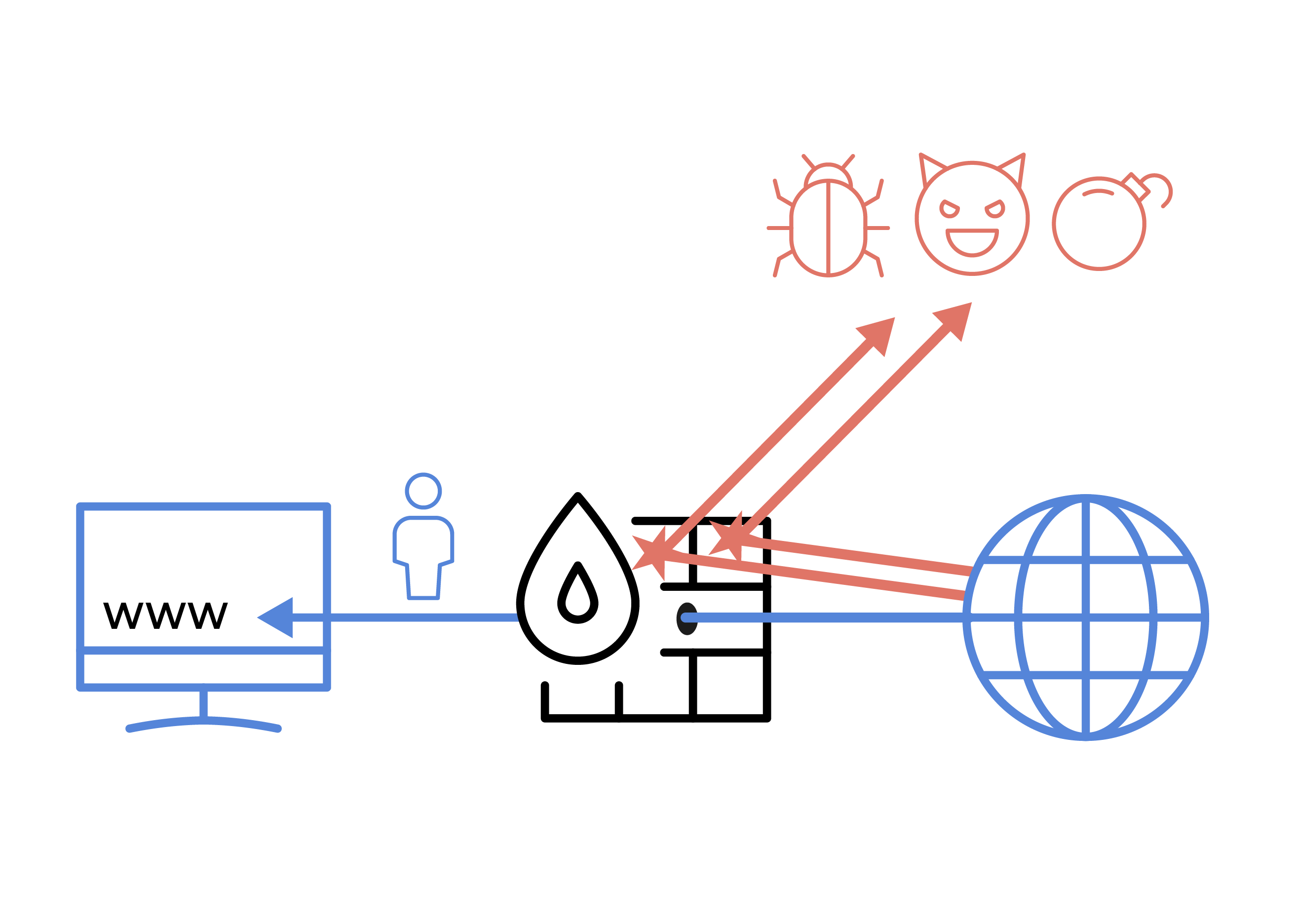

Bedrohungsschutz

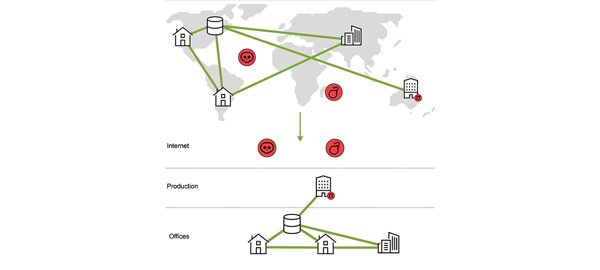

Open Systems betreut und verwaltet eine Sperrliste bösartiger Domains, um automatisch den Zugriff auf die sich rasant entwickelnden Bedrohungen zu verhindern.

Unternehmen, die mit der Firewall, Secure Web Gateway und Secure Email Gateway von Open Systems arbeiten, profitieren von dieser einheitlichen Schutzebene, die im Service enthalten ist.

Open Systems betreut und verwaltet eine Sperrliste bösartiger Domains, um automatisch den Zugriff auf die sich rasant entwickelnden Bedrohungen zu verhindern.

Unternehmen, die mit der Firewall, Secure Web Gateway und Secure Email Gateway von Open Systems arbeiten, profitieren von dieser einheitlichen Schutzebene, die im Service enthalten ist.

IDS

Das integrierte IDS verbessert die Traffic-Transparenz, indem es potenzielle Bedrohungen in Echtzeit überwacht, erkennt und eindämmt.

Das OC von Open Systems kann proaktiv Szenarien selektieren, untersuchen und eindämmen, um eine 24×7-Network Detection and Response (NDR)-Abdeckung zu gewährleisten.

Das integrierte IDS verbessert die Traffic-Transparenz, indem es potenzielle Bedrohungen in Echtzeit überwacht, erkennt und eindämmt.

Das OC von Open Systems kann proaktiv Szenarien selektieren, untersuchen und eindämmen, um eine 24×7-Network Detection and Response (NDR)-Abdeckung zu gewährleisten.

Verwaltung

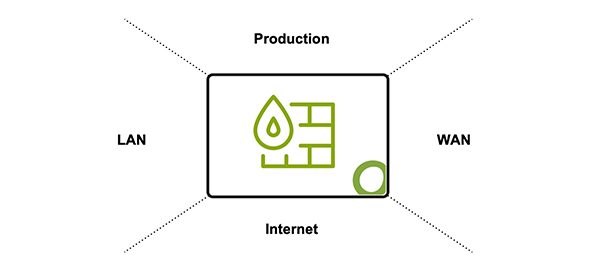

Mit dem Zonenkonzept können viele verschiedene Netzwerksegmente oder Schnittstellen zu einer Zone einer bestimmten Sicherheitsstufe zusammengefasst werden. Folglich kann eine einfache Zonenübergangsrichtlinie definiert werden, anstatt mehrere unterschiedliche Zugriffsregeln für jede Eins-zu-Eins-Kommunikation zu implementieren.

Aus Sicht des Richtlinien-Managements bieten wir ein hybrides Verwaltungsmodell, das es der globalen IT eines Unternehmens ermöglicht, eine Sicherheitsrichtlinie durchzusetzen und gleichzeitig der lokalen IT die Flexibilität bietet, die Richtlinie nach Bedarf anzupassen.

Mit dem Zonenkonzept können viele verschiedene Netzwerksegmente oder Schnittstellen zu einer Zone einer bestimmten Sicherheitsstufe zusammengefasst werden. Folglich kann eine einfache Zonenübergangsrichtlinie definiert werden, anstatt mehrere unterschiedliche Zugriffsregeln für jede Eins-zu-Eins-Kommunikation zu implementieren.

Aus Sicht des Richtlinien-Managements bieten wir ein hybrides Verwaltungsmodell, das es der globalen IT eines Unternehmens ermöglicht, eine Sicherheitsrichtlinie durchzusetzen und gleichzeitig der lokalen IT die Flexibilität bietet, die Richtlinie nach Bedarf anzupassen.

Dank der sorgfältigen Paketüberprüfung werden Anwendungen automatisch im Netzwerk erkannt und durch die Firewall gefiltert. Um den Traffic von SaaS-Anwendungen mit unterschiedlichen Protokollen, Ports und Ziel-IPs zuzulassen, können Sie die Logik zu einer Anwendungsregel zusammenfassen. So ersparen Sie sich die Implementierung mehrerer Regeln und reduzieren die Komplexität.

Open Systems betreut und verwaltet eine Sperrliste bösartiger Domains, um automatisch den Zugriff auf die sich rasant entwickelnden Bedrohungen zu verhindern.

Unternehmen, die mit der Firewall, Secure Web Gateway und Secure Email Gateway von Open Systems arbeiten, profitieren von dieser einheitlichen Schutzebene, die im Service enthalten ist.

Das integrierte IDS verbessert die Traffic-Transparenz, indem es potenzielle Bedrohungen in Echtzeit überwacht, erkennt und eindämmt.

Das OC von Open Systems kann proaktiv Szenarien selektieren, untersuchen und eindämmen, um eine 24×7-Network Detection and Response (NDR)-Abdeckung zu gewährleisten.

Mit dem Zonenkonzept können viele verschiedene Netzwerksegmente oder Schnittstellen zu einer Zone einer bestimmten Sicherheitsstufe zusammengefasst werden. Folglich kann eine einfache Zonenübergangsrichtlinie definiert werden, anstatt mehrere unterschiedliche Zugriffsregeln für jede Eins-zu-Eins-Kommunikation zu implementieren.

Aus Sicht des Richtlinien-Managements bieten wir ein hybrides Verwaltungsmodell, das es der globalen IT eines Unternehmens ermöglicht, eine Sicherheitsrichtlinie durchzusetzen und gleichzeitig der lokalen IT die Flexibilität bietet, die Richtlinie nach Bedarf anzupassen.

- Die globale IT definiert eine globale Unternehmenssicherheitsrichtlinie, indem sie allgemeine Zonenübergänge definiert.

- Die lokale IT verwaltet und aktualisiert lokale Firewall-Objekte. Darüber hinaus können Ausnahmen oder neue Zonen in Zusammenarbeit mit der globalen IT definiert werden.

ERFOLGREICHE IT-FÜHRUNGSKRÄFTE VERTRAUEN FÜR SICHERE KONNEKTIVITÄT AUF MANAGED SASE

Die Gartner Peer Insights verraten Ihnen, warum wir eine Kundenbindung von 97 % haben.

EIN MULTI-ZONEN-ANSATZ SORGT FÜR SICHERHEIT UND VERTRAUEN

Die Firewall-Architektur von Open Systems sieht verschiedene Sicherheitszonen vor. Das globale Netzwerk wird in verschiedene Sicherheits- und Vertrauenszonen unterteilt und ermöglicht so eine angemessene Kontrolle der Kommunikation zwischen den Zonen.

Mit dieser Funktion können wir den Traffic an Übergängen zwischen verschiedenen Sicherheitszonen filtern und die Sicherheit innerhalb jeder Zone aufrechterhalten. Somit kann die Gesamtintegrität des SD-WAN nicht nur vor Internetbedrohungen, sondern auch vor zweifelhaften internen Quellen in nicht vertrauenswürdigen Sicherheitszonen geschützt werden.

Lassen Sie die Komplexität

hinter sich

Sie möchten auch von der Open Systems SASE Experience profitieren? Unsere Experten helfen Ihnen gern weiter.

Kontakt