ZTNA

Sicheren Zugriff für alle bieten – und zwar von überall aus

WAS IST ZTNA?

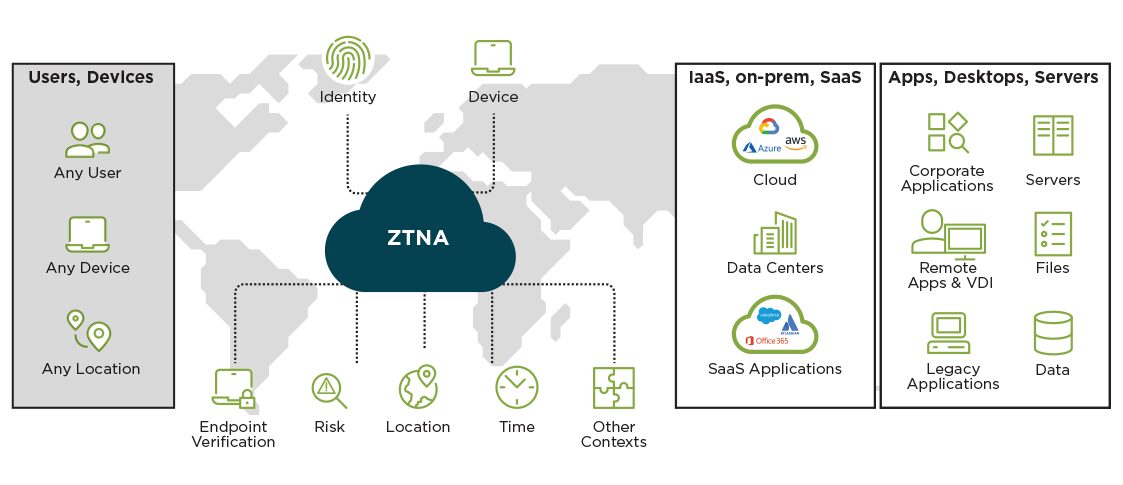

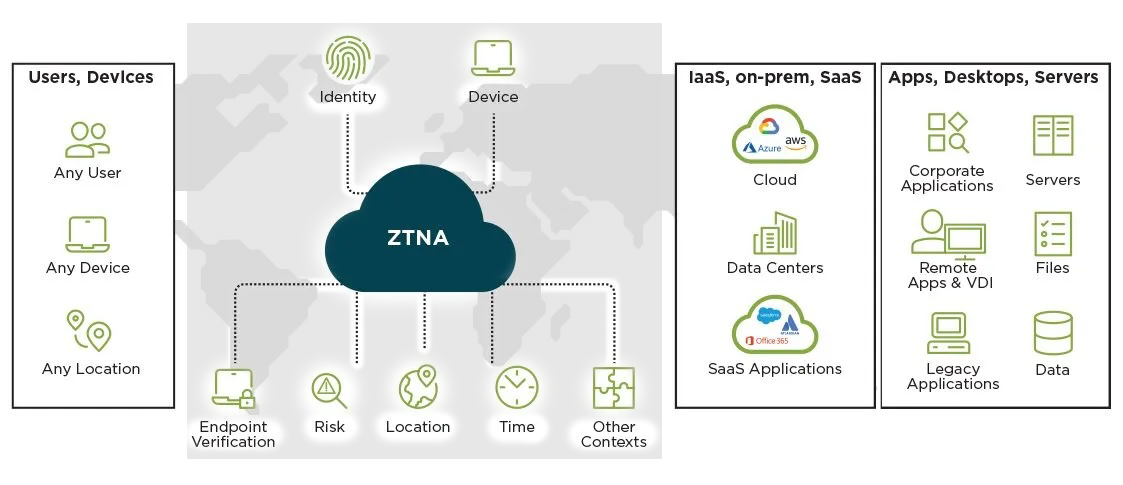

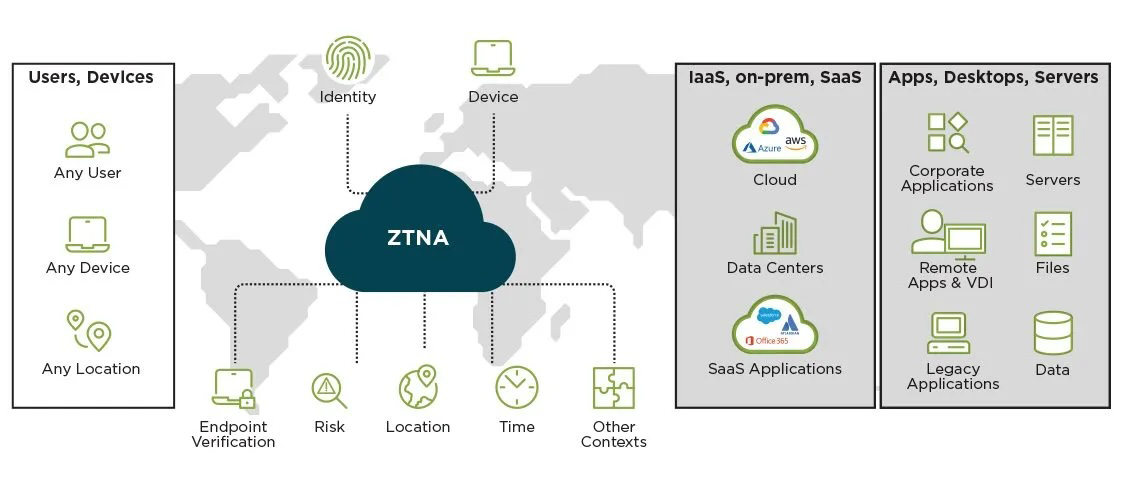

Zero Trust Network Access, kurz ZTNA, ist ein Security Framework, das jeden Benutzer, jedes Gerät und jede Netzwerkverbindung standardmässig als nicht vertrauenswürdig behandelt. Dieser ganzheitliche Ansatz wendet sich damit von der traditionellen perimeterbasierten Sicherheit ab. Das Hauptprinzip von ZTNA lautet: „Nie vertrauen, immer überprüfen.“ Konkret bedeutet das, dass jede Zugriffsanfrage erst authentifiziert, autorisiert und kontinuierlich validiert werden muss, bevor der Zugriff auf Ressourcen und Daten gewährt wird.

Die ZTNA-Architektur folgt einem adaptiven Vertrauensmodell, basierend auf dem Erforderlichkeitsprinzip und dem Least-Privilege-Ansatz.

Unter ZTNA erhalten nur authentifizierte und autorisierte Nutzer, Endgeräte und Anwendungen Zugriff auf Unternehmensressourcen. Der Zugriff wird zentral, richtlinienbasiert und granular verwaltet, um Flexibilität und Security zu gewährleisten.

WARUM BRAUCHEN UNTERNEHMEN ZTNA?

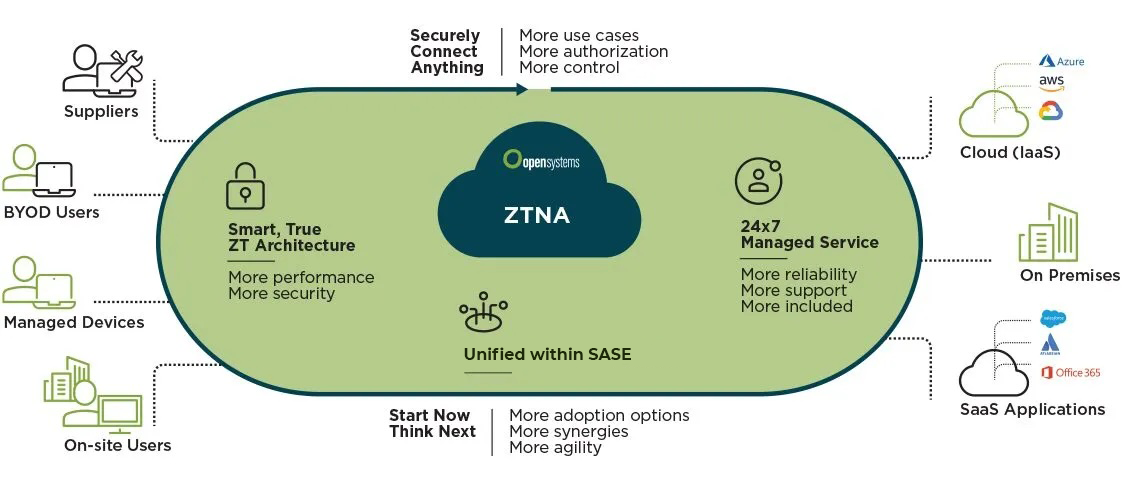

Alles sicher verbinden

ZTNA bietet Benutzern, Standorten und Partnern von jedem Gerät auf der ganzen Welt einen flexiblen und sicheren Zugriff.

ZTNA Cloud

Wir bieten integriertes, intelligentes Routing über cloudbasierte ZTNA-PoPs, um eine höhere Leistung zu gewährleisten.

Echte Zero Trust Architektur

Durch Trennung von Identitätsanbieter, Traffic-Routing und ZTNA kann die Auswirkung einer Kompromittierung minimiert werden.

24x7 komplett verwalteter Service

Unser ZTNA Service wird mit allen erforderlichen Leistungen und Funktionen geliefert, damit Sie ihn noch heute nutzen können.

SO FUNKTIONIERT ZTNA

- Agentenlos oder agentenbasiert, um jede Art von Benutzer einzubeziehen.

- Agentenbasiert: Erzwingen Sie die Verschlüsselung des gesamten über ZTNA eingehenden Datenverkehrs und fügen Sie ein Secure Web Gateway hinzu.

- Authentifizierung mithilfe von Anmeldeinformationen, Zertifikaten und MFA verbessern.

- Richtlinien nach Faktoren wie Benutzergruppe, Gerätestatus und von NDR bereitgestellter Risikoeinstufung festlegen.

- Sorgen Sie für kurze Pfade und platzieren Sie Kontrollpunkte in der Nähe Ihrer Anwendungen.

- Zugriffskontrolle über SaaS-, cloudbasierte und lokale Anwendungen.

Jedem Benutzer dienen

Diverse Optionen

Zugriff auf alle Anwendungen

- Agentenlos oder agentenbasiert, um jede Art von Benutzer einzubeziehen.

- Agentenbasiert: Erzwingen Sie die Verschlüsselung des gesamten über ZTNA eingehenden Datenverkehrs und fügen Sie ein Secure Web Gateway hinzu.

- Authentifizierung mithilfe von Anmeldeinformationen, Zertifikaten und MFA verbessern.

- Richtlinien nach Faktoren wie Benutzergruppe, Gerätestatus und von NDR bereitgestellter Risikoeinstufung festlegen.

- Sorgen Sie für kurze Pfade und platzieren Sie Kontrollpunkte in der Nähe Ihrer Anwendungen.

- Zugriffskontrolle über SaaS-, cloudbasierte und lokale Anwendungen.

ZTNA vs. VPN

ZTNA und VPN (Virtual Private Network) sind Technologien, die einen sicheren Remote-Zugriff auf Unternehmensressourcen ermöglichen. Doch es gibt Unterschiede – beim Ansatz, bei der Architektur und bei den Sicherheitsprinzipien.

Vertrauensmodell

ZTNA arbeitet nach dem Prinzip „Nie vertrauen, immer überprüfen.“ Konkret bedeutet das, dass jede Zugriffsanfrage erst authentifiziert, autorisiert und kontinuierlich validiert werden muss. VPNs bauen stattdessen einen sicheren Tunnel zum Netzwerk des Unternehmens auf. Verbundene Benutzer erhalten häufig umfassenden Zugriff auf Ressourcen.

Zugriffskontrolle

ZTNA erzwingt granulare, kontextbezogene Zugriffsrichtlinien, die auf der Benutzeridentität, den Geräten und anderen Faktoren basieren. Der Zugriff wird auf Basis des Erforderlichkeitsprinzips gewährt und ist auf bestimmte Anwendungen und Services beschränkt. VPNs hingegen bieten Zugriff auf Netzwerkebene. Das wiederum führt zu einer grösseren Angriffsfläche für unbefugten Zugriff und Malware.

Lateral Movement

Mit ZTNA ist Lateral Movement (fast) nicht möglich, da es nur Zugriff auf die benötigten Ressourcen gewährt. VPNs hingegen bieten den Nutzern oft Zugriff auf das gesamte interne Netzwerk. Dies könnte von Angreifern ausgenutzt werden.

User experience

ZTNA bietet eine nahtlosere User Experience, indem es Zugriff auf bestimmte Anwendungen gewährt, ohne dass eine umfassende Netzwerkverbindung erforderlich ist. Bei VPNs müssen Benutzer häufig erst eine Verbindung zum Unternehmensnetzwerk herstellen, bevor sie auf Ressourcen zugreifen können. Diese Verbindungen sind meist umständlicher und langsamer.

Skalierbarkeit und Performance

ZTNA ist in aller Regel skalierbarer und kann eine grössere Anzahl von Benutzern und Verbindungen effizienter verarbeiten als herkömmliche VPNs. Diese Fähigkeit empfiehlt sich vor allem bei cloudbasierten oder verteilten Umgebungen, in denen sich Traffic-Muster und Benutzerstandorte schnell ändern können.

BEREITSTELLUNG VON NETZWERK UND SICHERHEIT IN DER CLOUD MIT ZTNA

Integrieren Sie Open Systems ZTNA mit unserem cloudbasierten Managed SASE Service. Starten Sie Ihren Weg zu SASE mit ZTNA und fügen Sie weitere Services von Open Systems – Secure Web Gateway, Mobile Entry Point, Firewall und CASB – unkompliziert hinzu. Sie können alles über ein einheitliches Interface verwalten.

ZTNA ist als eigenständiges Produkt oder als Add-on-Produkt für einen unserer Managed SASE Services erhältlich. Die Managed SASE Services kombinieren hochkarätige 24×7 Expertise mit Konnektivität und dem Schutz von Benutzern, Apps, Standorten und Clouds – alles vereint auf einer intelligenten Plattform.

Lassen Sie die Komplexität

hinter sich

Sie möchten auch von der Open Systems SASE Experience profitieren? Unsere Experten helfen Ihnen gern weiter.

Kontakt