Blockieren oder nicht blockieren

Wie man ein Intrusion Prevention System baut, das in der Praxis funktioniert

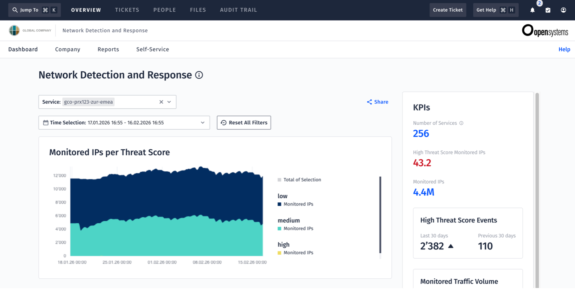

Als Security Engineer im NDR-Entwicklungsteam entwickle und betreibe ich unseren Service zur Erkennung von Netzwerkangriffen – immer mit dem Ziel, diese zu stoppen, bevor sie Schaden anrichten.

In diesem Artikel gebe ich Einblick, wie wir beim Aufbau unseres Services vorgegangen sind: von der Frage, was „gute“ Prävention überhaupt bedeutet bis hin zu den technischen Herausforderungen, ein System zu bauen, das in der Praxis schnell, präzise und zuverlässig funktioniert.

Der beste Vorfall ist der, der nie passiert

Security Operations bedeutet oft, unzählige Stunden mit Alerts, Vorfallanalysen und der Bereinigung nach Angriffen zu verbringen. Unser Ansatz ist deshalb klar: Bedrohungen stoppen, bevor sie überhaupt im System landen.

Der Network Detection and Response (NDR) Service umfasst:

- Intrusion Detection System (IDS)-Komponenten, die Angriffe im Netzwerk erkennen. Dafür nutzen wir das signaturbasierte System SNORT, das Netzwerkverkehr in Echtzeit analysiert und Pakete auf IP-Netzwerken erfasst. (Eine Signatur ist eine Zeichenfolge, z. B. ein Wort, das mit einem Netzwerkpaket übereinstimmen kann.)

- Intrusion Prevention System (IPS)-Komponenten, die erkannte Angriffe daran hindern, Schaden anzurichten. Das IPS wurde intern entwickelt und nutzt professionelle Drittanbieter-Datenquellen, um Traffic als bösartig einzuordnen. Grundlage ist die Open-Source-Software Zeek, die tiefe Einblicke in Netzwerkaktivitäten liefert. Sie läuft auf Sensoren, analysiert Traffic in Echtzeit und erfasst detaillierte Transaktionslogs, Dateiinhalte sowie anpassbare Datenoutputs.

IDS und IPS erfüllen unterschiedliche, aber sich ergänzende Aufgaben. Ein IDS überwacht kontinuierlich den Netzwerkverkehr, erkennt verdächtige Aktivitäten oder bekannte Angriffsmuster und erzeugt Alerts zur Analyse, greift aber nicht aktiv ein.

Ein IPS hingegen arbeitet direkt im Datenfluss und setzt Sicherheitsrichtlinien aktiv durch, indem es schädliche Pakete in Echtzeit blockiert oder verwirft.

Kurz gesagt:

IDS schafft Sichtbarkeit und forensische Einblicke, IPS für Durchsetzung. Gemeinsam bilden sie das analytische und präventive Rückgrat von NDR mit dem Ziel, Erkennungsqualität und Reaktionsgeschwindigkeit optimal auszubalancieren.

Indicators of Compromise (IoCs) im Fokus

Der NDR-Service überwacht den Netzwerkverkehr gezielt auf Indicators of Compromise (IoCs), zum Beispiel:

- IP-Adressen

- URLs oder Domainnamen

- File Hashes (kryptografische Fingerabdrücke von Dateien)

- Zertifikats-Fingerprints

- Selbstsignierte Zertifikate (ohne vertrauenswürdige Zertifizierungsstelle – vergleichbar damit, dass jemand sein eigenes Budget erstellt und genehmigt)

Zur Veranschaulichung nutze ich oft eine Analogie aus dem Postwesen:

Ein Paket wird anhand bestimmter Kriterien geprüft: Absenderadresse, Gewicht, Röntgenbild. Stimmen alle Faktoren überein, gilt es als verdächtig und wird gestoppt.

Im Netzwerk bedeutet das: Verdächtiger Traffic wird blockiert.

False Positives und die Realität von IoCs

Eine der grössten Herausforderungen in der Netzwerksicherheit ist die hohe Anzahl an Fehlalarmen (False Positives). Diese können dazu führen, dass legitimer Geschäftstraffic unnötig blockiert wird.

Unser Ziel ist es deshalb, IoCs so präzise wie möglich zu definieren. Wir sprechen von kontextgetriebener „Intelligence“, die über einfache Signaturen hinausgeht. Traffic soll nur dann blockiert werden, wenn eine hohe Wahrscheinlichkeit besteht, dass er tatsächlich bösartig ist.

Denn: Nur weil etwas wie eine Waffe aussieht, ist es noch lange keine.

Hinzu kommt, dass sich IoCs extrem schnell verändern. Eine bösartige Domain kann morgens registriert, mittags missbraucht, abends blockiert und am nächsten Tag wieder aufgegeben werden. Deshalb greifen unsere Systeme jederzeit auf die aktuellsten verfügbaren IoCs aus professionellen Drittanbieter-Feeds zu.

Das IPS gleicht diese IoCs mit dem Netzwerkverkehr ab und berücksichtigt zusätzlich definierte NDR-Regeln – das eigentliche Herzstück des Systems. Eine solche Regel kann beispielsweise lauten:

„Wenn Zertifikats-Fingerprint X in einem Netzwerkpaket erkannt wird, blockiere die Ziel-IP-Adresse.“

Die Verbindung wird unterbrochen, bevor Schaden entstehen kann.

Flexibilität in der Praxis

Ein IPS ist hochgradig konfigurierbar und passt sich an unterschiedliche Kundenumgebungen an. So lässt sich beispielsweise festlegen:

- Traffic nur für eine bestimmte Dauer blockieren

- Nur Source- oder Destination-IP blockieren

- Tickets mit hoher Priorität erstellen

- Alerts generieren, ohne Traffic zu blockieren

Welche Konfiguration sinnvoll ist, hängt stark von der jeweiligen Unternehmensrichtlinie und dem konkreten Einsatzszenario ab.

Typische Fragen sind:

- Soll man überhaupt eingreifen, wenn Traffic von extern kommt und auch extern bleibt?

- Ist es automatisch ein Angriff, wenn verdächtiger Traffic aus dem eigenen Netzwerk ins Netz geht?

Drei zentrale Anforderungen an ein IPS

Ein besonderer Vorteil bei Open Systems: Die Entwickler bauen die Systeme nicht nur, sie betreiben sie auch. Dadurch haben wir unmittelbare Einblicke in reale Kundenumgebungen.

Was wir sehen: Bedrohungen werden immer raffinierter und verändern sich extrem schnell. Gleichzeitig wächst die Menge an Alerts stetig – und es wird schwieriger, echte Bedrohungen von „Rauschen“ zu unterscheiden.

Genau diese Herausforderung hat unser Design geprägt. Daraus ergeben sich drei zentrale Anforderungen:

1. Schnell

Bedrohungen bewegen sich in Millisekunden. Das IPS muss Traffic sofort erkennen und blockieren, um die Ausbreitung zu verhindern.

2. Präzise

Die False-Positive-Rate muss möglichst gering sein. Legitimer Traffic darf nicht beeinträchtigt werden, sonst leidet der Betrieb.

3. Zuverlässig

Fehlkonfigurationen können ganze Services lahmlegen. Das IPS muss stabil laufen, auch bei hoher Last oder komplexen Angriffen, und die Möglichkeit bieten, fälschlich blockierte Verbindungen schnell wieder freizugeben.

Ergänzende Sicherheit statt Ersatz

Einige Kunden fragen gezielt nach bestimmten Bedrohungen, um diese gegenüber ihrem SOC nachweisen zu können. Oft sind entsprechende IoCs bereits vorhanden, selbst wenn kein Angriff stattgefunden hat.

In anderen Fällen können oder wollen Kunden keinen Secure Web Gateway (Proxy) einsetzen, etwa weil Anwendungen ihn nicht unterstützen. Dann fehlt die Transparenz darüber, welche Verbindungen das interne Netzwerk aufbaut. Hier bietet der NDR-Service eine Alternative – oder ergänzt bestehende Proxy-Lösungen sinnvoll.

Der Unterschied: Das IPS blockiert nicht vorab, sondern genau in dem Moment, in dem eine Verbindung entsteht. Dadurch können mehr Parameter berücksichtigt werden als nur IP, URL oder Domain.

Besonders relevant ist das auch in OT-Umgebungen, etwa bei Robotern. Diese können oft keinen Proxy nutzen, müssen aber dennoch gelegentlich externe Verbindungen herstellen, etwa für Updates. Gleichzeitig besteht das Risiko, dass solche Geräte bereits kompromittiert ausgeliefert wurden.

Da das IPS auch internen Traffic überwachen kann, fungiert es als zusätzliche Sicherheitsschicht, komplementär zum Secure Web Gateway.

Technische Herausforderungen

Beim Aufbau des Systems mussten wir drei zentrale Herausforderungen lösen:

- Ein flexibles Framework für NDR-Regeln entwickeln

- IoCs global aktuell halten und verteilen

- Die eingesetzte Analyse-Software tief verstehen und zuverlässig betreiben

Das Ergebnis ist ein System, das sich kontinuierlich weiterentwickelt und nahtlos mit anderen Services wie Network Analytics, Secure Web Gateway und Firewall zusammenspielt.

Ausblick

Ein Bereich, auf den ich mich besonders freue, ist die Verbesserung der Transparenz: klarere Logs, bessere UI, damit Prävention nicht nur funktioniert, sondern auch nachvollziehbar wird.

Zudem erweitern wir den Service um Malware-Scanning, etwa für Dateiübertragungen im internen und externen Netzwerk.

Kunden werden künftig noch granularere Steuerungsmöglichkeiten erhalten, um bekannte, legitime Fälle gezielt auszuschliessen. Die Konfiguration der NDR-Regeln orientiert sich dabei bewusst an bekannten Firewall-Logiken – für mehr Konsistenz und Effizienz.

Fazit

Durch den Einsatz präziser IoCs lassen sich echte Bedrohungen frühzeitig stoppen und ihre Auswirkungen minimieren. Denn am Ende gilt: Die beste Bedrohung ist die, auf die man gar nicht erst reagieren muss.

Lassen Sie die Komplexität

hinter sich

Sie möchten auch von der Open Systems SASE Experience profitieren? Unsere Experten helfen Ihnen gern weiter.

Kontakt

Gina Stoffel, Security Engineer

Gina Stoffel, Security Engineer